我们用来保护网站不受攻击的方式最佳的就是使用CDN,CDN加速可以隐藏源站IP让网站不被有心之人有机可乘,可是cdn并不能完全隐藏我们的网站源IP,原因是Nginx的一个漏洞,可以从你的ssl证书查到网站源IP,有一个坑爹的网站

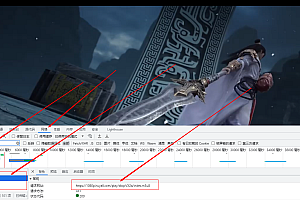

https://境外扫描网站/ 时刻在全网扫描激活的IP地址,然后利用nginx一个“漏洞”来检查IP对应的域名,并做了对应关系。如果服务器是nginx的web服务可以直接通过https://ip地址来访问,默认调用了你的域名证书,导致被记录到IP,nginx会向浏览器发送默认的SSL证书,通过查看证书详情可以找到对应的域名。如果两厢匹配,那么你的站就被这个坑爹的censys.io给记录了,通过搜索域名或IP就能找到关联信息。

本人也是与朋友闲聊才得知,幸亏找到了解决的的方法,不过以前已经暴露过源站ip的站使用本方法是没用的,请先使用本方法然后再找服务商更换公网ip即可隐藏自己的服务器IP

宝塔创建假站点

假站点域名可以自己乱填的,假站点假站点,那么域名肯定也是假的

密钥(KEY)

-

-----BEGIN PRIVATE KEY----- -

MIIEvwIBADANBgkqhkiG9w0BAQEFAASCBKkwggSlAgEAAoIBAQCtReHP3YxdNqaC -

HNIVnSiriemyyVF7vGhILIn5ZvBAC9UvzbgL7K4wO8P2CxK3n4wh3g23UKx5EX+a -

5at+J9U26Rquhoa57cyvPkJGJDmvoLyPiS2pgP3tlJQ4frza6D7WI/nCoo42L79x -

nY9rfkhygcu3VeUoCriYjNM30l/bg4VhSoRVLa9dDDxCOa4A+gYxetCe9u382rcs -

nrsarPMEJq3+7sbRk1r9KyBIfplbV/hCK+0CGxnGCYDedpL1WfACgnpKLigeFKGS -

5/ZukD80O4qjMJNA9cKP8rO0hegsHh4zjrfkvFYlWouvFsJDTNWfl7PC+2uP/9Bk -

rWMWGe4RAgMBAAECggEAbUkRNqC+oiAQ/ymcW6OG/kJ60pflO8zGXRcyYspJJ6wO -

5xqyRVsfNi7L1wh+4q/Pm6DJN+C7F5UwzYqkEmqfMQXvHTqeCPDyU2lKNaEtfRc9 -

Nq7HzQwdnFZE8ikFhnBLCZchNWB/n6+X6Nn+lkbM/OPekCCt6wZwDU9s/N1ENld/ -

7r4keq/nKyTsFdbJVFb7HAJ73XeendDFbG9oyG14sf1rEQB3tXESiemF7bD30uwP -

t0OwbVMTuN4OO8NVH8yx3EJykn1c7e9QLTVIFLlv0cp/p7R9eVqc1uZ5lkoNJ2i2 -

VTxsu3RXEE6QyLOJ6wabIcGvse35Lv8R4rwDCF/0wQKBgQDmYAnPwX8kY1n99cRS -

g+C+9TUjLfjyDmnBDKUGt07/cjE0n9kEITuRhbQ2UukdWbHF441Pd/IM9k7Lf/yv -

f1MtZHq52FPjX9fxbjvibXzkqTWqmZKvIolaMY9hndULQNAZBD1nXO9sAye5fEGf -

3rQe1F7CFrkxvTrySJ6TnefBmQKBgQDAi9okmjHd0Q+8aHi09/piIHXpZI8l+AUX -

XPF6hNvZGnPJPNOZatF8RGzWoPJq+CfUt/4ZcVc28Ehd/r++UaqrAKaEmwBUd09V -

3D0ca71U4x1NN8yeUKzkIE+C78fWXSHZ6zSKa4Pkc0iSRp/Uu0/WJfSUYSE9WosK -

oNSWswhLOQKBgQCQk4r0yCFri7JJb/iCNGNSU/7CEjLebe8uiSnz+gxowZhhx0Nh -

lR2WKQu83/GOSuEHKNRhIAxW2CkBC1RgKw7fOOTQRxP2aQrTaHPKmR29PvgAFZr5 -

sDn00Y+DGpM+GbG/UWrbuHZFGgHPJUzl8NSnWG4TbkFRFsmsjah/SaTNWQKBgQCf -

zjLyOAv1NwOhcu/j+wCTmq9iUzS/5ZaMKna9IjG5gcvhlJtmdJKDWeMfS5uHjoi4 -

czDw+vHQxiK56KpJkkxc+wA5hNAESrXM5CrQQNd18b2rDgnEx96GxA5Z9Rrd3pQu -

4pjL3aos3EW6KeWT0RbU/NF+qRLGcjR+ULfAj7zteQKBgQDXmSRC5QQarS7cGTYJ -

eDtbsD8+OrRdnBtuWHERwiZO7FdHSPqHW6O3mv8mwNy6I9BElZ7KVtbGcdEGZ7K8 -

B+JWVwaJhoy5+OeB50ZotP25Os65mNIOM0tXRFxk0g5nYlHk5mOBvs2djhtoUk9U -

m/7lxvx7SYU06GS5u8jCYCdEKQ== -

-----END PRIVATE KEY----- - 证书(PEM格式)

-

-----BEGIN CERTIFICATE----- -

MIIDijCCAnKgAwIBAgIUClvoB19SvWxhHXsdPBYCVXdGGXIwDQYJKoZIhvcNAQEF -

BQAwUDEPMA0GA1UEAwwGTmV0anVlMTAwLgYDVQQKDCfmsrPljZfnnIHnvZHniLXn -

vZHnu5znp5HmioDmnInpmZDlhazlj7gxCzAJBgNVBAYTAkNOMCAXDTk4MTEyODAz -

MTAwMFoYDzIyMjIwMjAyMTgyMDAwWjCBjDELMAkGA1UEBhMCQ04xDzANBgNVBAgM -

Buays+WNlzESMBAGA1UEBwwJ5bmz6aG25bGxMTAwLgYDVQQKDCfmsrPljZfnnIHn -

vZHniLXnvZHnu5znp5HmioDmnInpmZDlhazlj7gxFTATBgNVBAsMDOivgeS5puS8 -

quijhTEPMA0GA1UEAwwGN3p6LmNuMIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIB -

CgKCAQEArUXhz92MXTamghzSFZ0oq4npsslRe7xoSCyJ+WbwQAvVL824C+yuMDvD -

9gsSt5+MId4Nt1CseRF/muWrfifVNukaroaGue3Mrz5CRiQ5r6C8j4ktqYD97ZSU -

OH682ug+1iP5wqKONi+/cZ2Pa35IcoHLt1XlKAq4mIzTN9Jf24OFYUqEVS2vXQw8 -

QjmuAPoGMXrQnvbt/Nq3LJ67GqzzBCat/u7G0ZNa/SsgSH6ZW1f4QivtAhsZxgmA -

3naS9VnwAoJ6Si4oHhShkuf2bpA/NDuKozCTQPXCj/KztIXoLB4eM4635LxWJVqL -

rxbCQ0zVn5ezwvtrj//QZK1jFhnuEQIDAQABox0wGzALBgNVHREEBDACggAwDAYD -

VR0TAQH/BAIwADANBgkqhkiG9w0BAQUFAAOCAQEAKy1rxnFOM601qumQ4qyn0/oK -

uymElxz47vDM4unYGqvaZl8aSPwFrXjI1FvJxr+oM8iOmT4ZIULi9mucjbErGKfk -

cB+duc8cZ5HNIzepl3UddvTw8XdruJDpAa53TdZ35fyn0DGhQN3tqba9vVo/ROj5 -

/4nXkZvv1h+HAz12Iutol4oXYiWaNsN8vVHPy8bqx5WHKhm8X8FrLhxrms2NtF/O -

ejU5JULcUq9ipbZ7SDPn/RbQ+AcFNs234SLfRX3dj8pi8wcq9291/hCyPS3jnlfU -

0d0IPdmjPIBLEY5odwl83SJ8+z2+nR1EwLAPnHjf6MjaUT0ZSmDZeWTzHPyclA== -

-----END CERTIFICATE----- - 把以上两个证书直接复制到默认站点的ssl选项中的其他证书里面,注意不要搞反了。

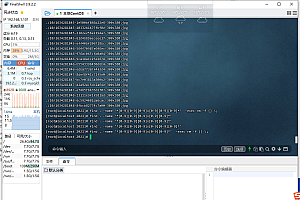

修改站点配置以上操作完成后,修改默认站点的配置文件在后面新增一个返回代码:

return 444;- 设置假站点为默认站点注意事项:一定不要把自己的站点设置为默认站点

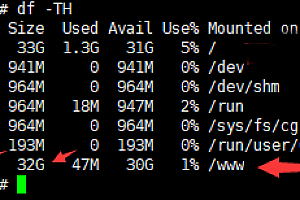

上面步骤做完我们的网站源站ip就已经隐藏了,这个时候,无论是通过http://IP访问,还是通过https://IP访问,都将返回无法访问的页面。

如果用网上的漏洞扫描程序,扫到的这个IP的证书就是dnspod的了,这样你的IP就不会泄露。

如果之前已经暴露在那些扫ip的网站只能更换公网ip,因为那些网站都是有历史记录的,如果你的网站没应用CDN那么本教程对你是没用的,因为你本身就是暴露ip在互联网上的,建议各位站长都套CDN然后再加个假站点隐藏ip,江湖险恶,安全要紧